Новости

Категории

Безопасность банковских транзакций: Роль TrustPAM в защите кор-систем

Безопасность банковских транзакций: Как TrustPAM защищает кор-системыЗащитабаз данных клиентов и соблюдение нормативных требований – критически важные задачи для современных банков. Утечки данных, неавторизованный доступ и внутренние угрозы могут нанести непоправимый...

18/04/2026TrustTech, Новости

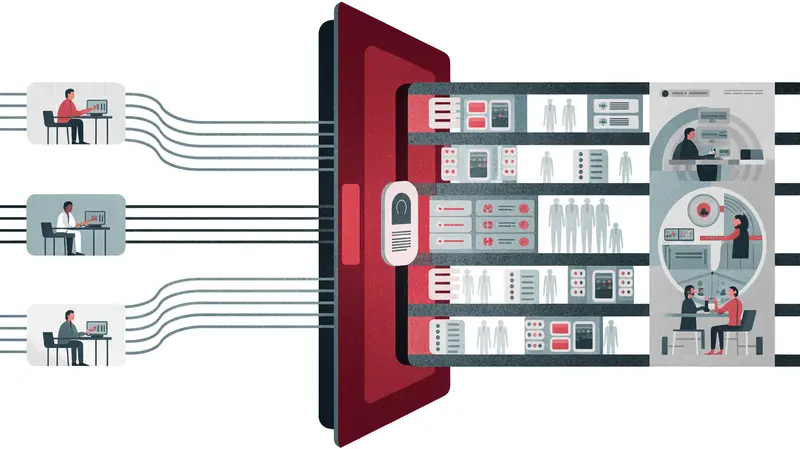

Защита данных пациентов: Trust IAP и соответствие стандарту HIPAA

Защита данных пациентов: Trust IAP и соответствие стандарту HIPAAЭффективная защитаPHI (Protected Health Information) – критически важная задача для современных медицинских учреждений. Увеличение объема цифровых медицинских данных, расширение практикиудаленного доступа и...

12/04/2026TrustTech, Новости

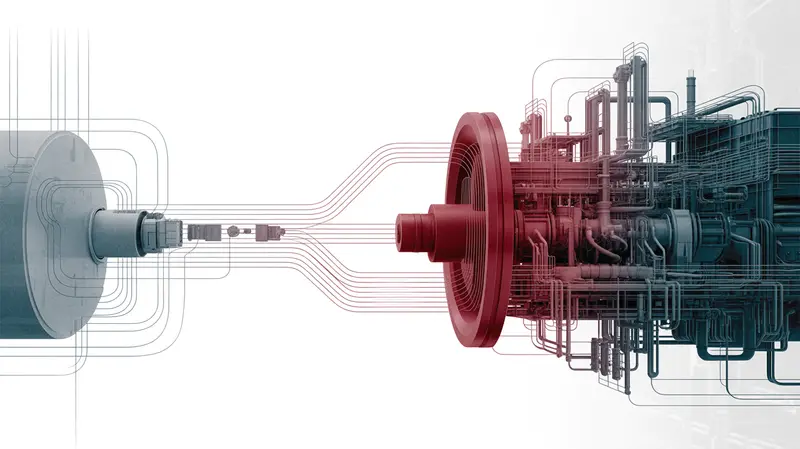

Защита критической инфраструктуры: Trust IAP для OT и АСУ ТП

Защита критической инфраструктуры: Trust IAP для OT и АСУ ТПВ эпоху повсеместной цифровизации, когда автоматизированные системы управления технологическими процессами (АСУ ТП) и операционные технологии (OT) становятся все более взаимосвязанными, вопросы...

07/04/2026TrustTech, Новости

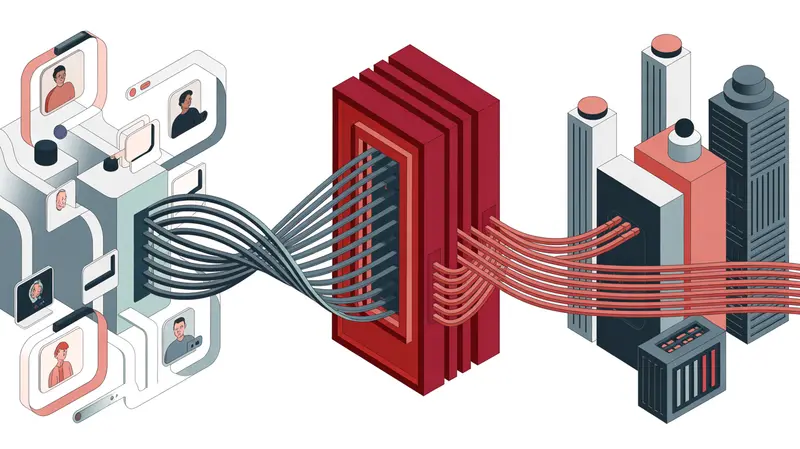

Защита цепочек поставок: Как TrustPAM контролирует доступ вендоров

Защита цепочек поставок: Как TrustPAM контролирует доступ вендоров в ритейле и e-commerceВ современной динамичной средеритейла иe-commerce, где цепочки поставок становятся все более разветвленными и сложными, обеспечение безопасности данных и систем...

04/04/2026TrustTech, Новости

Цифровое правительство: Нулевое доверие с Trust IAP в госучреждениях

Цифровое правительство: Нулевое доверие с Trust IAP в госучрежденияхВ эпоху цифровой трансформации, когда государственные услуги все больше переходят в онлайн, обеспечение безопасности и эффективности работы государственных органов становится критически важной...

29/03/2026TrustTech, Новости

Интеграция Trust IAP в современный стек: Microsoft, Okta и другие

Интеграция Trust IAP в современный стек: Microsoft, Okta и другиеСовременные IT-инфраструктуры предъявляют высокие требования к безопасности и удобству доступа к ресурсам.Trust IAP (Identity Aware Proxy) от Trust Tech предлагает эффективное...

26/03/2026TrustTech, Новости

Сравнение Trust IAP с облачными аналогами: Почему важна гибкость?

Trust IAP: Гибкость как Ключевое Преимущество перед Облачными АналогамиСовременный бизнес сталкивается с постоянно растущей сложностьюIT-инфраструктур. Компании стремятся кмасштабируемости,снижению издержек иповышению производительности, и облачные решения, казалось бы, предлагают идеальный путь к...

23/03/2026TrustTech, Новости

Архитектура Zero Trust: Глубокое погружение в движок Trust IAP

Архитектура Zero Trust и Trust IAP: Глубокое погружение в движокРеализация моделиZero Trust требует комплексного подхода, охватывающего все уровни инфраструктуры.Trust IAP (Identity Aware Proxy) от Trust Tech представляет собой мощный инструмент...

21/03/2026TrustTech, Новости

Trust IAP против Google Cloud IAP: Что лучше для гибридной инфраструктуры?

Trust IAP против Google Cloud IAP: Битва за Контроль в Гибридной ИнфраструктуреКогда речь заходит об обеспечениибезопасного доступа к приложениям и ресурсам в гибридной инфраструктуре, перед компаниями встает выбор между различными...

19/03/2026TrustTech, Новости

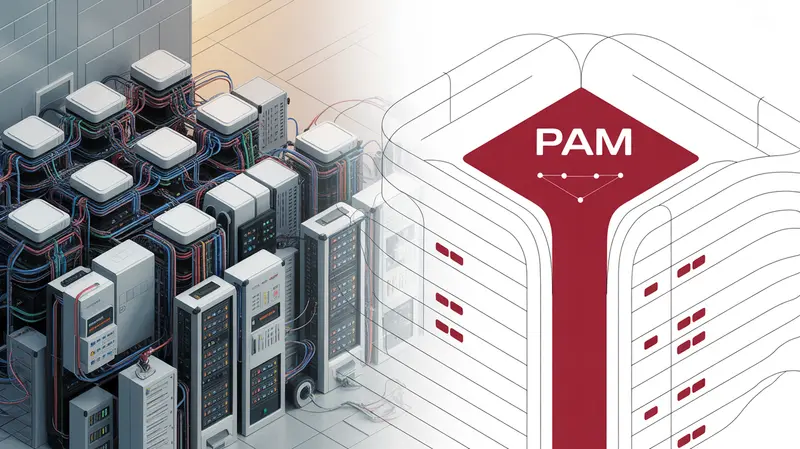

TrustPAM или CyberArk: Выбираем PAM-решение без лишней сложности

TrustPAM или CyberArk: Сравнение PAM-решений без лишней сложностиВыбор решения для управления привилегированным доступом (PAM) – задача, требующая внимательного анализа. Двумя лидерами рынка являютсяTrustPAM иCyberArk. Оба предлагают комплексные инструменты для защиты...

16/03/2026TrustTech, Новости

Почему Trust IAP — это «убийца» VPN: Сравнение технологий доступа

Trust IAP против традиционного VPN: Эволюция в безопасном доступеВ эпоху тотальной цифровизации, когдакорпоративные данные и ресурсы становятся все более уязвимыми, обеспечение безопасного доступа к ним является первостепенной задачей. ТрадиционныеVPN, долгое...

12/03/2026TrustTech, Новости

Снижение поверхности атаки: Экономический эффект от внедрения IAP

Снижение поверхности атаки: Экономический эффект от внедрения IAPВ условиях постоянно растущей киберугрозы и усложняющихся регуляторных требований, организациям необходимо постоянно совершенствовать свои подходы к обеспечению безопасности. Традиционные решения, такие какVPN, становятся...

10/03/2026TrustTech, Новости