Защита цепочек поставок: Как TrustPAM контролирует доступ вендоров в ритейле и e-commerce

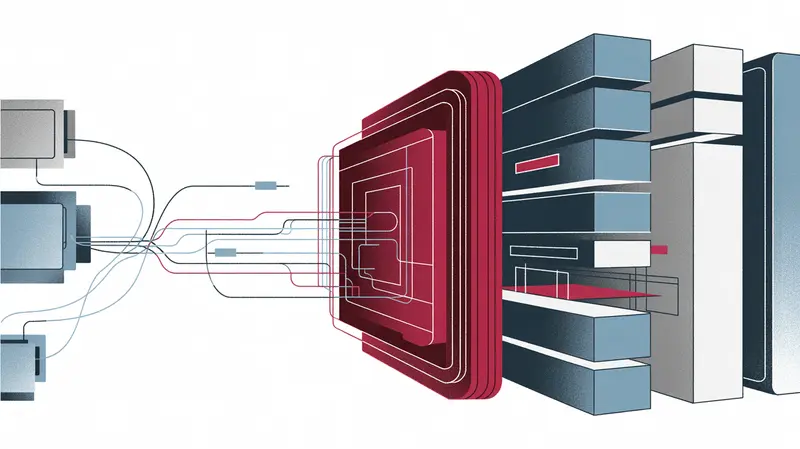

В современной динамичной средеритейла иe-commerce, где цепочки поставок становятся все более разветвленными и сложными, обеспечение безопасности данных и систем является критически важной задачей. Привлечение сторонних поставщиков и интеграторов для обслуживания ИТ-инфраструктуры, разработкиПО и обеспечения логистики неизбежно расширяет периметр безопасности и создает потенциальные уязвимости.Традиционные методы контроля доступа, основанные на постоянных учетных записях и общих паролях, оказываются неэффективными перед лицом современных угроз, таких какинсайдерские угрозы искомпрометация учетных данных. TrustPAM предлагает новый подход к управлению доступом вендоров, позволяя ритейлерам и e-commerce компаниям значительно повысить уровень безопасности своих цепочек поставок.

Проблемы безопасности цепочек поставок в ритейле и e-commerce

Интеграция сторонних поставщиков в ИТ-инфраструктуру ритейлеров и e-commerce компаний создает ряд серьезных проблем безопасности:

- Расширение поверхности атаки: Каждый сторонний поставщик, имеющий доступ к вашим системам, представляет собой потенциальную точку входа для злоумышленников.

- Сложность контроля доступа: Необходимо тщательно контролировать, кто, когда и к каким ресурсам имеет доступ. Традиционные методы управления доступом часто оказываются недостаточными для масштабирования и эффективного контроля над множеством вендоров.

- Риск компрометации учетных данных: Учетные записи вендоров могут быть скомпрометированы в результате фишинговых атак, утечек данных или небрежного отношения к безопасности.

- Сложность аудита и отчетности: Необходимо иметь возможность отслеживать действия вендоров в вашей сети для выявления и расследования подозрительной активности.

- Соответствие нормативным требованиям: Ритейлеры и e-commerce компании обязаны соблюдать различные нормативные требования, касающиеся защиты данных, такие какGDPR иPCI DSS.

Решение TrustPAM, специально разработанное для решения этих проблем, обеспечивает гранулированный контроль доступа, мониторинг действий пользователей и возможность оперативного реагирования на инциденты безопасности, тем самым значительно снижая риски, связанные с привлечением сторонних поставщиков.

Принцип предоставления доступа «точно в срок» (Just-in-Time) с TrustPAM

Just-in-Time (JIT) доступ - это ключевой принцип, лежащий в основе решения TrustPAM. Он подразумевает предоставление пользователю прав доступа к необходимым ресурсам только на время выполнения конкретной задачи и не дольше. После завершения задачи доступ автоматически отзывается. Это минимизирует окно возможностей для злоумышленников и снижает потенциальный ущерб от компрометации учетных данных.

Как TrustPAM реализует JIT доступ

TrustPAM реализует JIT доступ с использованием следующих механизмов:

- Запрос доступа: Пользователь (вендор) запрашивает доступ к определенному ресурсу (например, серверу, базе данных или приложению) на определенный период времени.

- Авторизация и утверждение: Запрос доступа проходит через механизм авторизации, который может включать проверку прав пользователя, его роли и необходимости доступа для выполнения поставленной задачи. Также требуется утверждение запроса назначенным лицом (например, менеджером ИТ-отдела или владельцем ресурса).

- Временные учетные записи: После утверждения запроса, TrustPAM автоматически создает временную учетную запись с ограниченными правами доступа только к запрошенному ресурсу.

- Автоматическое удаление учетной записи: По истечении установленного времени временная учетная запись автоматически удаляется, и доступ к ресурсу прекращается.

Преимущества JIT доступа с TrustPAM

Внедрение JIT доступа с помощью TrustPAM обеспечивает следующие преимущества:

- Минимизация поверхности атаки: Уменьшение количества постоянных учетных записей и прав доступа снижает вероятность компрометации учетных данных и использования их для несанкционированного доступа.

- Улучшение контроля доступа: Предоставление доступа только на время выполнения конкретной задачи обеспечивает более строгий контроль над тем, кто, когда и к каким ресурсам имеет доступ.

- Снижение рисков, связанных с инсайдерскими угрозами: Ограничение прав доступа и мониторинг действий пользователей помогают выявлять и предотвращать злоупотребления.

- Упрощение аудита и отчетности: Централизованное управление доступом и подробные журналы аудита облегчают отслеживание действий пользователей и соответствие нормативным требованиям.

- Повышение эффективности работы: Автоматизация процессов запроса, утверждения и предоставления доступа снижает нагрузку на ИТ-отдел и позволяет пользователям быстрее получать необходимый доступ.

Пример использования JIT доступа в e-commerce

Представьте себе ситуацию: сторонний разработчик должен внести изменения в кодe-commerce платформы для исправления ошибки. С использованием TrustPAM, разработчик запрашивает доступ к определенному серверу разработки на 2 часа. После утверждения запроса, TrustPAM создает временную учетную запись для разработчика с правами только на изменение кода на указанном сервере. По истечении 2 часов учетная запись автоматически удаляется, и разработчик больше не имеет доступа к серверу. Это значительно снижает риск несанкционированного доступа и потенциального вреда от злоумышленников.

Мониторинг действий интеграторов в вашей сети с TrustPAM

Помимо контроля доступа, критически важным аспектом безопасности цепочки поставок является мониторинг действий вендоров в вашей сети. TrustPAM предоставляет инструменты для непрерывного мониторинга, записи сессий и анализа поведения пользователей, что позволяет выявлять подозрительную активность и немедленно реагировать на инциденты безопасности.

Возможности мониторинга TrustPAM

- Запись сессий: TrustPAM записывает все сессии доступа вендоров к вашим системам, включая все действия, выполняемые пользователями, ввод текста, использование команд и просмотр файлов.

- Анализ поведения пользователей (UBA): TrustPAM использует алгоритмы анализа поведения пользователей для выявления аномальной активности, которая может указывать на компрометацию учетной записи или злонамеренные действия.

- Оповещения в реальном времени: TrustPAM отправляет оповещения в реальном времени в случае обнаружения подозрительной активности, позволяя ИТ-отделу оперативно реагировать на инциденты безопасности.

- Поиск по событиям и журналам: TrustPAM предоставляет мощные инструменты поиска по событиям и журналам, которые позволяют быстро находить и анализировать информацию о действиях пользователей.

- Интеграция с SIEM: TrustPAM может интегрироваться с системами управления информацией о безопасности (SIEM) для централизованного анализа событий безопасности и корреляции данных из различных источников.

Преимущества мониторинга действий пользователей с TrustPAM

- Выявление подозрительной активности: Мониторинг действий пользователей позволяет выявлять аномальную активность, которая может указывать на компрометацию учетной записи, злонамеренные действия или ошибки пользователей.

- Расследование инцидентов безопасности: Записанные сессии и журналы аудита позволяют быстро и эффективно расследовать инциденты безопасности и определять причину их возникновения.

- Соблюдение нормативных требований: Мониторинг действий пользователей помогает организациям соответствовать нормативным требованиям, касающимся защиты данных и безопасности информации.

- Улучшение осведомленности о безопасности: Анализ поведения пользователей позволяет выявлять пробелы в знаниях по безопасности и проводить обучение для повышения осведомленности пользователей.

- Снижение рисков, связанных с инсайдерскими угрозами: Мониторинг действий пользователей позволяет выявлять и предотвращать злоупотребления со стороны пользователей, имеющих доступ к конфиденциальным данным.

Пример мониторинга действий интегратора в ритейле

Представьте себе ситуацию: интегратор, осуществляющий техническую поддержку кассовых аппаратов в сети ритейлера, подключается к одному из серверов для проведения диагностики. TrustPAM записывает все действия интегратора, включая ввод команд и просмотр файлов. Система анализа поведения пользователей TrustPAM обнаруживает, что интегратор пытается получить доступ к файлу с информацией о кредитных картах клиентов, что является нетипичным для его обычной работы. Система отправляет оповещение в реальном времени в ИТ-отдел ритейлера, который немедленно блокирует доступ интегратора к серверу и начинает расследование инцидента. Это позволяет предотвратить утечку конфиденциальных данных и защитить интересы клиентов.

Защита данных о транзакциях и лояльности с TrustPAM

В ритейле и e-commerce данные о транзакциях и программах лояльности являются ценным активом, требующим надежной защиты. Утечка или компрометация этих данных может привести к серьезным финансовым потерям, репутационному ущербу и потере доверия клиентов. TrustPAM обеспечивает комплексную защиту данных о транзакциях и лояльности, ограничивая доступ к ним, шифруя их и контролируя действия пользователей.

Механизмы защиты данных TrustPAM

- Гранулированный контроль доступа: TrustPAM позволяет определять, кто имеет доступ к каким данным и на каких условиях. Вы можете ограничить доступ вендоров только к тем данным, которые необходимы им для выполнения конкретных задач.

- Шифрование данных: TrustPAM поддерживает интеграцию с решениями дляшифрования данных, обеспечивая защиту данных как при хранении, так и при передаче.

- Маскирование данных: TrustPAM позволяет маскировать конфиденциальные данные, такие как номера кредитных карт и персональные данные клиентов, скрывая их от неавторизованных пользователей.

- Мониторинг доступа к данным: TrustPAM отслеживает все обращения к данным о транзакциях и лояльности, позволяя выявлять подозрительную активность и несанкционированный доступ.

- Аудит и отчетность: TrustPAM предоставляет подробные журналы аудита и отчеты о доступе к данным, которые помогают организациям соответствовать нормативным требованиям и выявлять уязвимости в системе безопасности.

Преимущества защиты данных с TrustPAM

- Предотвращение утечек данных: Ограничение доступа к данным и шифрование данных снижают вероятность утечек данных в результате хакерских атак, ошибок пользователей или злонамеренных действий.

- Соблюдение нормативных требований: Защита данных с помощью TrustPAM помогает организациям соответствовать нормативным требованиям, таким какPCI DSS иGDPR.

- Защита репутации бренда: Предотвращение утечек данных и обеспечение безопасности данных клиентов помогает поддерживать доверие клиентов и защищать репутацию бренда.

- Снижение финансовых потерь: Предотвращение утечек данных и соблюдение нормативных требований позволяют избежать штрафов, судебных разбирательств и других финансовых потерь.

- Улучшение безопасности в целом: Внедрение TrustPAM для защиты данных о транзакциях и лояльности способствует улучшению безопасности всей ИТ-инфраструктуры организации.

Пример защиты данных о лояльности в e-commerce

Представьте себе ситуацию: компания e-commerce привлекает стороннего поставщика для анализа данных о программе лояльности с целью оптимизации маркетинговых кампаний. С использованием TrustPAM, поставщику предоставляется доступ только к анонимизированным данным, которые не содержат персональных данных клиентов. Исходные данные о клиентах остаются защищенными с помощью шифрования и маскирования. TrustPAM также отслеживает все обращения поставщика к данным, гарантируя, что он не пытается получить доступ к конфиденциальной информации. Это позволяет компании e-commerce получить ценную информацию о программе лояльности, не ставя под угрозу безопасность данных клиентов.

Заключение

В условиях растущей сложности цепочек поставок вритейле иe-commerce, традиционные методы контроля доступа оказываются недостаточными для обеспечения надлежащей защиты данных и систем. TrustPAM предоставляет комплексное решение для управления доступом вендоров, мониторинга действий пользователей и защиты конфиденциальных данных. Внедрение TrustPAM позволяет ритейлерам и e-commerce компаниям значительно повысить уровень безопасности своих цепочек поставок, снизить риски утечек данных, соответствовать нормативным требованиям и защитить свою репутацию.

Часто задаваемые вопросы о TrustPAM для защиты цепочек поставок в ритейле и e-commerce

Что такое TrustPAM и как он помогает защитить цепочки поставок в ритейле и e-commerce?

TrustPAM - это решение для управления доступом вендоров, которое предоставляет гранулированный контроль, мониторинг действий пользователей и быстрое реагирование на инциденты безопасности. Это помогает ритейлерам и e-commerce компаниям снизить риски, связанные с привлечением сторонних поставщиков, и повысить безопасность цепочек поставок.

Что такое принцип Just-in-Time (JIT) доступа и как TrustPAM его реализует?

Just-in-Time (JIT) доступ - это предоставление пользователю прав доступа к ресурсам только на время выполнения конкретной задачи. TrustPAM реализует JIT доступ через запросы доступа, авторизацию и утверждение, создание временных учетных записей и автоматическое удаление учетных записей по истечении времени.

Какие преимущества дает внедрение JIT доступа с помощью TrustPAM?

JIT доступ с TrustPAM минимизирует поверхность атаки, улучшает контроль доступа, снижает риски инсайдерских угроз, упрощает аудит и отчетность, и повышает эффективность работы ИТ-отдела.

Как TrustPAM осуществляет мониторинг действий интеграторов в сети ритейлера или e-commerce компании?

TrustPAM предоставляет инструменты для непрерывного мониторинга, записи сессий, анализа поведения пользователей (UBA), отправки оповещений в реальном времени и поиска по событиям и журналам. Также возможна интеграция с SIEM-системами.

Какие данные о транзакциях и лояльности защищает TrustPAM?

TrustPAM защищает данные о транзакциях и программах лояльности, ограничивая доступ к ним, шифруя их и контролируя действия пользователей. Это включает номера кредитных карт, персональные данные клиентов и другую конфиденциальную информацию.

Какие механизмы защиты данных использует TrustPAM?

TrustPAM использует гранулированный контроль доступа, шифрование данных при хранении и передаче, маскирование конфиденциальных данных, мониторинг доступа к данным, аудит и отчетность.

Как TrustPAM помогает соответствовать нормативным требованиям, таким как GDPR и PCI DSS?

TrustPAM предоставляет инструменты для контроля доступа, мониторинга действий пользователей и защиты данных, что необходимо для соответствия GDPR и PCI DSS. Подробные журналы аудита и отчеты облегчают демонстрацию соответствия требованиям.

Что произойдет, если TrustPAM обнаружит подозрительную активность со стороны вендора?

TrustPAM отправляет оповещения в реальном времени в ИТ-отдел, позволяя оперативно реагировать на инциденты безопасности. В зависимости от настроек, система может автоматически блокировать доступ подозрительного пользователя.