Trust IAP против традиционного VPN: Эволюция в безопасном доступе

В эпоху тотальной цифровизации, когдакорпоративные данные и ресурсы становятся все более уязвимыми, обеспечение безопасного доступа к ним является первостепенной задачей. ТрадиционныеVPN, долгое время бывшие стандартом в этой области, постепенно уступают место новым, более эффективным и безопасным решениям. Trust IAP (Identity-Aware Proxy) представляет собой инновационную технологию, предлагающую принципиально иной подход к организации безопасного доступа. Давайте детально рассмотрим, почему Trust IAP является серьезным конкурентом традиционным VPN, и в некоторых сценариях может предложить значительные преимущества.

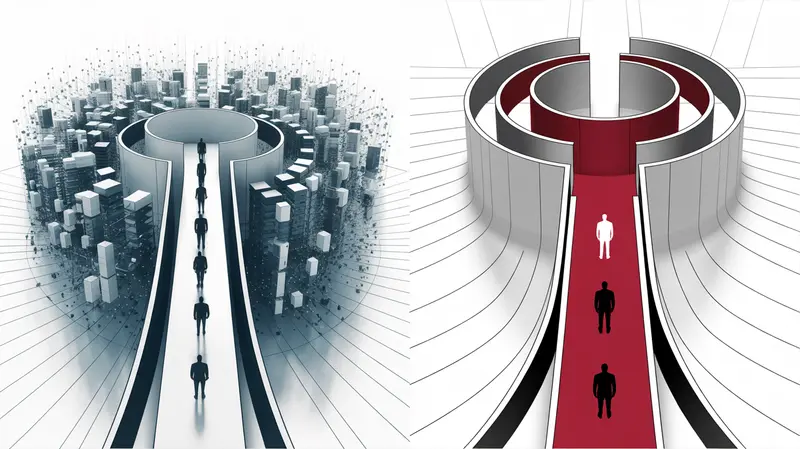

Проблема расширения прав внутри сети: Zero Trust подход

Традиционные VPN создают защищенный туннель между устройством пользователя и корпоративной сетью. После успешной аутентификации пользователь получает доступ ко всей сети или ее значительной части. Это может создавать определенные риски: в случае компрометации учетной записи злоумышленник потенциально может перемещаться по сети, получая доступ к конфиденциальным данным и ресурсам, не предназначенным для его использования.

Trust IAP, напротив, реализуетконцепцию Zero Trust. Это означает, что ни один пользователь или устройство не получает автоматического доверия, даже после успешной аутентификации. Доступ предоставляется только к конкретным ресурсам и приложениям, необходимым для выполнения должностных обязанностей, и только после дополнительной проверки личности и контекста доступа.

Стоит отметить, что современные VPN решения также стремятся к реализации принципов Zero Trust и микросегментации, предлагая функциональность ограничения доступа к сети на основе ролей и политик.

Детали реализации Zero Trust в Trust IAP

- Микросегментация: Trust IAP разделяет сеть на небольшие, изолированные сегменты. Доступ между сегментами контролируется строгими политиками, что значительно ограничивает радиус поражения в случае компрометации.

- Постоянная проверка идентичности: Идентичность пользователя постоянно перепроверяется на протяжении всего сеанса работы. Это может включать multifactor authentication (MFA), анализ поведения пользователя и другие методы.

- Минимальные привилегии: Пользователям предоставляются только минимально необходимые привилегии для выполнения конкретных задач.

- Аудит и мониторинг: Все действия пользователей тщательно регистрируются и анализируются для выявления подозрительной активности.

В отличие от некоторых VPN решений, где после установления соединения пользователь может получить доступ к значительной части или всей сети, Trust IAP предоставляет гранулярный контроль доступа, существенно снижая риски, связанные с расширением прав внутри сети.

Удобство для пользователя: Clientless vs Client-based

Еще одним важным преимуществом Trust IAP является удобство использования. Традиционные VPN, такие как Cisco AnyConnect или Fortinet SSL VPN, часто требуют установки специального клиентского программного обеспечения на устройства пользователей. Этот процесс может быть сложен и трудоемок, особенно для неподготовленных пользователей. Кроме того, клиентское ПО может быть несовместимо с некоторыми операционными системами и устройствами.

Trust IAP, как правило, являетсяclientless решением. Это означает, что для доступа к защищенным ресурсам пользователю достаточно обычного веб-браузера. Не требуется установка какого-либо дополнительного программного обеспечения или плагинов. Это значительно упрощает процесс подключения и делает его более удобным для пользователей.

Преимущества Clientless доступа

- Простота и удобство: Пользователям не нужно устанавливать или настраивать какое-либо программное обеспечение. Доступ осуществляется через обычный веб-браузер.

- Совместимость: Clientless решения работают с большинством операционных систем и устройств, поддерживающих веб-браузер.

- Снижение затрат на поддержку: Отсутствие клиентского ПО снижает затраты на поддержку пользователей и управление устройствами.

- Повышение безопасности: Clientless решения могут уменьшать поверхность атаки, поскольку на устройствах пользователей не устанавливается дополнительное программное обеспечение.

Представьте себе ситуацию, когда сотруднику необходимо срочно получить доступ к корпоративной почте с личного ноутбука или планшета. С традиционным VPN это может потребовать установки и настройки клиентского ПО, что займет время и потребует определенных технических навыков. С Trust IAP достаточно открыть веб-браузер и ввести учетные данные. Разница в удобстве может быть существенной.

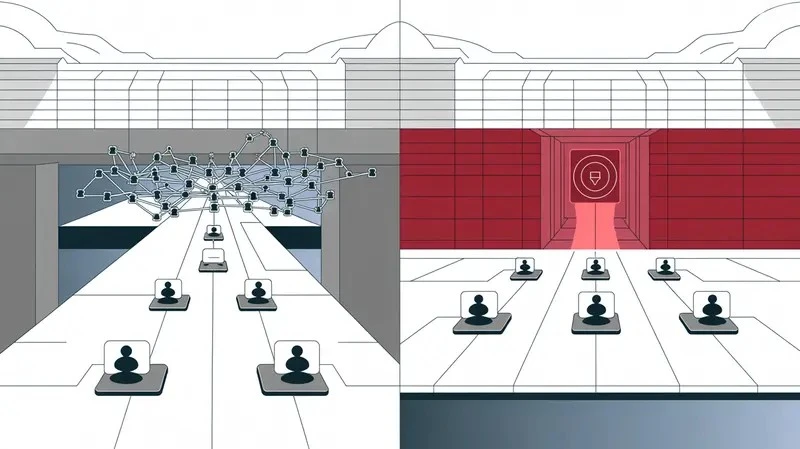

Скрытность ресурсов от внешнего сканирования: Принцип "Dark Network"

Традиционные VPN, в некоторых конфигурациях, могут открывать доступ к корпоративной сети, потенциально делая ее видимой для внешнего сканирования. Однако, современные VPN решения предоставляют инструменты для ограничения видимости сети и защиты от сканирования.

Trust IAP реализует принцип"Dark Network". Это означает, что защищенные ресурсы скрыты от внешнего сканирования и не видны из Интернета. Trust IAP выступает в роли прокси-сервера, который перехватывает все входящие запросы и перенаправляет их только после проверки подлинности и авторизации пользователя.

Как работает принцип "Dark Network"

- Инвертированная модель доступа: Вместо открытия доступа к сети, Trust IAP принимает только авторизованные запросы и перенаправляет их к защищенным ресурсам.

- Скрытие инфраструктуры: Корпоративная инфраструктура скрыта за Trust IAP и не видна из Интернета.

- Защита от сканирования: Trust IAP блокирует попытки сканирования и перечисления ресурсов.

- Минимизация поверхности атаки: Скрытие ресурсов значительно уменьшает поверхность атаки и снижает вероятность успешного проникновения злоумышленников.

Представьте себе, что ваша компания использует веб-приложение для управления клиентской базой. С традиционным VPN, без дополнительных мер защиты, это приложение потенциально может быть доступно из Интернета, и злоумышленники могут попытаться найти уязвимости и получить доступ к конфиденциальным данным клиентов. С Trust IAP это приложение будет скрыто за прокси-сервером, и злоумышленники не смогут даже узнать о его существовании.

Детальное сравнение технологий доступа: Trust IAP vs Традиционный VPN (Cisco/Fortinet)

Для более наглядного сравнения давайте рассмотрим основные характеристики Trust IAP и традиционных VPN в таблице. Важно отметить, что функциональность VPN решений постоянно развивается, и представленная таблица отражает общие тенденции, а не абсолютные возможности каждого конкретного продукта.

| Характеристика | Trust IAP | Традиционный VPN (Cisco/Fortinet) |

|---|---|---|

| Модель доступа | Zero Trust, минимальные привилегии, микросегментация | Предоставление доступа ко всей сети или ее части после аутентификации (может быть ограничено политиками) |

| Удобство для пользователя | Clientless, доступ через веб-браузер | Client-based, может требоваться установка и настройка клиентского ПО |

| Скрытность ресурсов | "Dark Network", ресурсы скрыты от внешнего сканирования | Ресурсы могут быть доступны из Интернета, подвержены сканированию (зависит от конфигурации) |

| Безопасность | Постоянная проверка идентичности, детальный аудит и мониторинг | Однократная аутентификация при подключении, аудит и мониторинг варьируются |

| Управление | Централизованное управление политиками доступа | Децентрализованное управление, сложная настройка и поддержка (может быть упрощено современными решениями) |

| Масштабируемость | Легко масштабируется в облачной среде | Масштабирование может быть сложным и дорогостоящим (улучшается в облачных VPN решениях) |

| Интеграция | Легко интегрируется с другими системами безопасности (SIEM, IAM) | Интеграция может быть сложной и требовать дополнительных настроек (упрощается в современных решениях) |

Сценарии использования Trust IAP

Trust IAP особенно полезен в следующих сценариях:

- Защита веб-приложений: Trust IAP защищает веб-приложения от несанкционированного доступа и атак.

- Безопасный доступ к внутренним ресурсам: Trust IAP обеспечивает безопасный доступ к внутренним ресурсам для удаленных сотрудников и партнеров.

- Контроль доступа к облачным ресурсам: Trust IAP контролирует доступ к облачным ресурсам и приложениям.

- Защита от утечек данных: Trust IAP предотвращает утечки данных путем ограничения доступа к конфиденциальной информации.

- Соответствие требованиям безопасности: Trust IAP помогает организациям соответствовать требованиям безопасности и нормативным требованиям.

Сценарии использования Традиционного VPN

Традиционные VPN могут быть полезны в следующих сценариях:

- Обход географических ограничений: VPN позволяет обходить географические ограничения и получать доступ к контенту, заблокированному в определенной стране.

- Защита конфиденциальности в общедоступных сетях Wi-Fi: VPN шифрует трафик и защищает конфиденциальность при использовании общедоступных сетей Wi-Fi.

- Подключение к корпоративной сети: VPN позволяет удаленным сотрудникам подключаться к корпоративной сети и получать доступ к внутренним ресурсам.

- Безопасный доступ к ресурсам требующих туннелирование всего трафика: Иногда VPN незаменим для организации безопасного доступа к специфическим протоколам и приложениям, требующим туннелирования всего трафика, а не только HTTP(S).

- Создание site-to-site соединений: Для соединения сетей между разными офисами или филиалами, VPN может быть более подходящим решением.

Глубокий анализ преимуществ Trust IAP над традиционными VPN

Для более глубокого понимания преимуществ Trust IAP, давайте рассмотрим некоторые ключевые аспекты более подробно.

Безопасность: Zero Trust как основа

Как уже упоминалось, Trust IAP реализуетмодель Zero Trust, которая значительно повышает уровень безопасности. В отличие от VPN, где пользователь получает доступ ко всей сети после успешной аутентификации, Trust IAP предоставляет доступ только к конкретным ресурсам и приложениям, необходимым для выполнения должностных обязанностей. Это значительно снижает риски, связанные с компрометацией учетной записи или проникновением злоумышленников в сеть.

Преимущества Zero Trust в Trust IAP

- Минимизация поверхности атаки: Ограничение доступа к ресурсам уменьшает поверхность атаки и снижает вероятность успешного проникновения злоумышленников.

- Предотвращение расширения прав: В случае компрометации учетной записи злоумышленник не сможет перемещаться по сети и получать доступ к конфиденциальным данным.

- Улучшенный аудит и мониторинг: Trust IAP предоставляет детальную информацию о действиях пользователей, что позволяет быстро обнаруживать и реагировать на подозрительную активность.

Удобство использования: Clientless и простота подключения

Clientless архитектура Trust IAP значительно упрощает процесс подключения и делает его более удобным для пользователей. Не требуется установка какого-либо дополнительного программного обеспечения или плагинов. Доступ осуществляется через обычный веб-браузер.

Преимущества Clientless доступа для пользователей и IT-отдела

- Меньше обращений в службу поддержки: Отсутствие клиентского ПО снижает количество обращений в службу поддержки, связанных с установкой, настройкой и устранением неполадок.

- Экономия времени и ресурсов: IT-отделу не нужно тратить время и ресурсы на поддержку клиентского ПО на различных устройствах и операционных системах.

- Более быстрое внедрение: Внедрение Trust IAP происходит быстрее и проще, чем внедрение традиционного VPN.

Скрытность и защита от атак: "Dark Network" в действии

Принцип "Dark Network" позволяет Trust IAP скрывать корпоративную инфраструктуру от внешнего сканирования и атак. Это значительно уменьшает поверхность атаки и снижает вероятность успешного проникновения злоумышленников.

Дополнительные меры защиты в Trust IAP

- Защита от DDoS-атак: Trust IAP может защищать веб-приложения от DDoS-атак, блокируя вредоносный трафик.

- Защита от веб-атак: Trust IAP может защищать веб-приложения от различных веб-атак, таких как SQL-инъекции и межсайтовый скриптинг (XSS).

- Анализ трафика: Trust IAP может анализировать трафик и выявлять подозрительную активность на основе поведенческих паттернов.

Технические аспекты Trust IAP и традиционного VPN

Давайте рассмотрим некоторые технические аспекты, которые отличают Trust IAP от традиционных VPN.

Архитектура

- VPN: Обычно использует архитектуру "hub and spoke", где все подключения проходят через центральный VPN-сервер.

- Trust IAP: Может использовать различные архитектуры, в том числе прокси-сервер, обратный прокси-сервер или облачный сервис.

Протоколы

- VPN: Использует широкий спектр протоколов, таких как IPSec, SSL/TLS и OpenVPN.

- Trust IAP: Обычно использует стандартные веб-протоколы, такие как HTTP и HTTPS.

Шифрование

- VPN: Шифрует весь трафик между устройством пользователя и VPN-сервером.

- Trust IAP: Шифрует только трафик, проходящий через прокси-сервер.

Аутентификация

- VPN: Обычно использует однофакторную или двухфакторную аутентификацию.

- Trust IAP: Может поддерживать различные методы аутентификации, в том числе многофакторную аутентификацию (MFA), биометрическую аутентификацию и аутентификацию на основе сертификатов.

Авторизация

- VPN: Предоставляет доступ ко всей сети или ее части после успешной аутентификации.

- Trust IAP: Предоставляет доступ только к конкретным ресурсам и приложениям на основе политик доступа.

Рекомендации по выбору технологии доступа

Выбор между Trust IAP и традиционным VPN зависит от конкретных потребностей и требований организации.

Когда следует выбирать Trust IAP

- Если требуется высокий уровень безопасности и гранулярный контроль доступа.

- Если необходимо обеспечить удобный и простой доступ для пользователей.

- Если необходимо скрыть корпоративную инфраструктуру от внешнего сканирования.

- Если необходимо защитить веб-приложения от атак.

- Если организация придерживается принципов Zero Trust.

- Если требуется детальный аудит и мониторинг действий пользователей.

Когда следует выбирать традиционный VPN

- Если необходимо обеспечить обход географических ограничений.

- Если необходимо защитить конфиденциальность в общедоступных сетях Wi-Fi.

- Если необходимо обеспечить подключение к корпоративной сети для удаленных сотрудников.

- Если требуется простое и недорогое решение для базового доступа к сети.

- Если необходимо использовать специфические протоколы требующие туннелирование всего трафика.

- Если требуется создание site-to-site соединений между сетями.

В заключение, Trust IAP представляет собой инновационную технологию, предлагающую более безопасный, удобный и масштабируемый подход к организации безопасного доступа, чем традиционные VPN в определенных сценариях. VPN по-прежнему остается полезным инструментом, особенно в ситуациях, где требуется обход географических ограничений или защита конфиденциальности в публичных сетях. Однако, для организаций, стремящихся к максимальной безопасности и гранулярному контролю доступа, Trust IAP может стать предпочтительным выбором.

Часто задаваемые вопросы о Trust IAP

Что такое Trust IAP и чем он отличается от VPN?

Trust IAP (Identity-Aware Proxy) - это технология, обеспечивающая безопасный доступ к корпоративным ресурсам на основе принципов Zero Trust. В отличие от VPN, предоставляющего доступ ко всей сети, Trust IAP предоставляет доступ только к конкретным ресурсам, требуемым для выполнения задач, после дополнительной проверки.

Что такое Zero Trust и как он реализован в Trust IAP?

Zero Trust - это концепция безопасности, предполагающая отсутствие автоматического доверия к пользователям или устройствам, даже после аутентификации. В Trust IAP это реализуется через микросегментацию, постоянную проверку идентичности, предоставление минимальных привилегий и аудит действий пользователей.

Что означает "clientless" в контексте Trust IAP?

"Clientless" означает, что для доступа к защищенным ресурсам через Trust IAP не требуется установка дополнительного программного обеспечения или плагинов на устройство пользователя. Доступ осуществляется через обычный веб-браузер.

Что такое принцип "Dark Network" и как Trust IAP его использует?

Принцип "Dark Network" подразумевает скрытие защищенных ресурсов от внешнего сканирования и Интернета. Trust IAP реализует это, выступая в роли прокси-сервера, который перехватывает входящие запросы и перенаправляет их только после проверки подлинности и авторизации пользователя, скрывая инфраструктуру компании.

В каких случаях Trust IAP предпочтительнее традиционного VPN?

Trust IAP предпочтительнее, если требуется высокий уровень безопасности, гранулярный контроль доступа, удобный доступ для пользователей, скрытие инфраструктуры от сканирования, защита веб-приложений от атак и соответствие принципам Zero Trust.

Какие преимущества дает использование Trust IAP?

Преимущества Trust IAP включают повышенную безопасность благодаря Zero Trust, удобство использования благодаря clientless-доступу, скрытие ресурсов от внешнего сканирования, централизованное управление политиками доступа и легкую интеграцию с другими системами безопасности.

Может ли Trust IAP защитить от DDoS-атак или SQL-инъекций?

Да, Trust IAP может обеспечивать защиту веб-приложений от DDoS-атак, блокируя вредоносный трафик, а также от других веб-атак, таких как SQL-инъекции и межсайтовый скриптинг (XSS).

Какие сценарии использования Trust IAP наиболее распространены?

Trust IAP часто используется для защиты веб-приложений, обеспечения безопасного доступа к внутренним ресурсам для удаленных сотрудников, контроля доступа к облачным ресурсам, защиты от утечек данных и соответствия требованиям безопасности.