Trust IAP: Гибкость как Ключевое Преимущество перед Облачными Аналогами

Современный бизнес сталкивается с постоянно растущей сложностьюIT-инфраструктур. Компании стремятся кмасштабируемости,снижению издержек иповышению производительности, и облачные решения, казалось бы, предлагают идеальный путь к достижению этих целей. Однако, переход в "чистое" облако не всегда является оптимальным, а то и вовсе возможным. Здесь на сцену выходит Trust IAP (Identity Access Proxy) - решение, предлагающее гибкость, необходимую для адаптации под уникальные потребности каждой организации,защищенный доступ иуправление идентификацией.

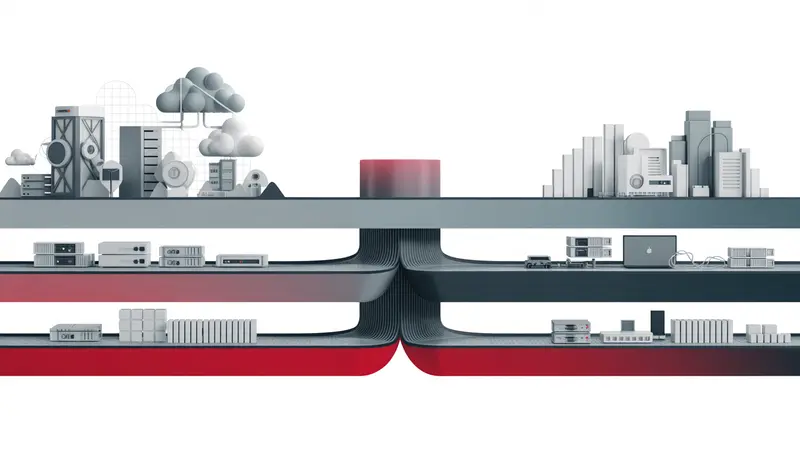

Мультиоблачные Среды: Trust IAP как Мост между Разными Платформами

Многие организации сегодня используютmulti-cloud strategies, работая одновременно с несколькими облачными провайдерами, такими как AWS, Azure и Google Cloud. Это позволяет им выбирать лучшие сервисы от каждого поставщика, избегать привязки к одному вендору и повышатьотказоустойчивость. Однако, управление идентификацией и доступом в такой гетерогенной среде становится сложной задачей.

Проблемы управления идентификацией в мультиоблачных средах:

- Сложность интеграции: У каждого облачного провайдера свои собственные инструменты и протоколы дляIAM (Identity and Access Management). Интеграция этих инструментов может быть трудоемкой и дорогостоящей.

- Отсутствие единой точки контроля: Разрозненные системы IAM затрудняют централизованное управление доступом и мониторинг активности пользователей.

- Риски безопасности: Несогласованные политики безопасности и неправильная настройка параметров доступа могут привести куязвимостям иутечкам данных.

Trust IAP: Решение для мультиоблачного управления идентификацией

Trust IAP предоставляет централизованный уровеньполитик иконтроля доступа, охватывающий все ваши облачные среды. Он позволяет:

- Унифицировать управление идентификацией: Trust IAP интегрируется с существующими системами идентификации, такими как Active Directory, LDAP и другиекаталоги служб, и предоставляет единую точку для управления пользователями и их правами доступа.

- Применять согласованные политики безопасности: Trust IAP позволяет определять и применятьполитики безопасности, которые последовательно применяются ко всем вашим облачным ресурсам, независимо от провайдера.

- Улучшить видимость и контроль: Trust IAP предоставляет централизованную панель мониторинга, позволяющую отслеживать активность пользователей, выявлять аномалии и оперативно реагировать на угрозы безопасности.

- Обеспечить безопасный доступ к приложениям: Trust IAP обеспечивает безопасный доступ к приложениям, работающим в разных облаках, с использованием многофакторной аутентификации (MFA) и других передовых методов защиты.

В отличие от облачных аналогов, которые часто ориентированы на конкретную облачную платформу и требуют сложной интеграции для работы в мультиоблачных средах, Trust IAP изначально разработан для работы в гетерогенных средах. Это означает, что вы можете использовать Trust IAP для защиты своих ресурсов, расположенных в любом облаке, без необходимости вносить значительные изменения в свою инфраструктуру.

Поддержка Устаревших (Legacy) Систем: Обеспечение Безопасности и Доступности

Многие организации продолжают использоватьlegacy systems, которые критически важны для их бизнеса. Эти системы могут быть основаны на устаревших технологиях, которые трудно интегрировать с современными облачными решениями. Кроме того, они часто не имеют встроенных функций безопасности, необходимых для защиты от современных угроз.

Проблемы интеграции legacy систем с облачными решениями:

- Технологическая несовместимость: Legacy системы могут использовать устаревшие протоколы и форматы данных, которые не совместимы с современными облачными API.

- Сложность разработки: Модификация legacy систем для работы с облачными сервисами может быть дорогостоящей и трудоемкой, требующей специальных навыков и знаний.

- Риски безопасности: Legacy системы часто имеют известные уязвимости, которые могут быть использованы злоумышленниками для получения доступа к конфиденциальным данным.

- Проблемы масштабирования: Если legacy система не может быть масштабирована для удовлетворения растущих потребностей бизнеса, это может стать узким местом и ограничить возможности роста.

Trust IAP: Безопасный мост к устаревшим системам

Trust IAP предоставляет безопасный и эффективный способ интеграции legacy систем с современными облачными решениями. Он позволяет:

- Защитить legacy системы от внешних угроз: Trust IAP действует как обратный прокси, перехватывая все входящие запросы и фильтруя вредоносный трафик. Это помогает защитить legacy системы от DDoS-атак, SQL-инъекций и других видов атак.

- Обеспечить безопасный доступ к legacy системам: Trust IAP обеспечивает безопасный доступ к legacy системам с использованием многофакторной аутентификации (MFA) и других передовых методов защиты. Это помогает предотвратить несанкционированный доступ к конфиденциальным данным.

- Интегрировать legacy системы с современными системами аутентификации: Trust IAP может быть интегрирован с существующими системами аутентификации, такими как Active Directory и LDAP, что позволяет использовать единые учетные данные для доступа к legacy и современным системам.

- Мониторить активность legacy систем: Trust IAP предоставляет централизованную панель мониторинга, позволяющую отслеживать активность legacy систем, выявлять аномалии и оперативно реагировать на угрозы безопасности.

В отличие от облачных аналогов, которые часто требуют значительной модификации legacy систем для интеграции, Trust IAP может быть развернут без внесения каких-либо изменений в существующую инфраструктуру. Это позволяет организациям быстро и безопасно интегрировать свои legacy системы с современными облачными решениями.

Примеры использования Trust IAP для защиты legacy систем:

- Защита web-приложений, работающих на устаревших серверах: Trust IAP может быть развернут перед web-приложениями, работающими на устаревших серверах, для защиты от web-атак.

- Обеспечение безопасного доступа к базам данных, не поддерживающим современные протоколы безопасности: Trust IAP может быть развернут перед базами данных, не поддерживающими современные протоколы безопасности, для обеспечения безопасного доступа к данным.

- Интеграция legacy систем с облачными службами API: Trust IAP может быть использован для интеграции legacy систем с облачными службами API, позволяя им обмениваться данными и взаимодействовать друг с другом.

Гибкость Лицензирования: Адаптация к Бизнес-Потребностям

Облачные решения часто предлагают фиксированные модели лицензирования, которые могут быть невыгодны для организаций с меняющимися потребностями. Например, компания может платить за неиспользуемые ресурсы или сталкиваться с неожиданными расходами при увеличении нагрузки.

Проблемы фиксированных моделей лицензирования:

- Неэффективное использование ресурсов: Организации могут платить за ресурсы, которые они не используют, что приводит к неэффективному использованию бюджета.

- Непредсказуемые расходы: При увеличении нагрузки расходы могут значительно возрасти, что затрудняет планирование бюджета.

- Ограниченная гибкость: Фиксированные модели лицензирования могут ограничивать возможности масштабирования и адаптации к меняющимся потребностям бизнеса.

Trust IAP: Гибкие варианты лицензирования

Trust IAP предлагает гибкие варианты лицензирования, которые адаптируются к вашим конкретным потребностям. Мы предлагаем следующие варианты:

- Pay-as-you-go: Платите только за то, что используете. Этот вариант идеально подходит для организаций с непредсказуемой нагрузкой.

- Subscription-based: Подписка на определенный набор функций и ресурсов. Этот вариант подходит для организаций с предсказуемой нагрузкой и потребностями.

- Perpetual license: Приобретение бессрочной лицензии на продукт. Этот вариант подходит для организаций, которые предпочитают владеть своим программным обеспечением.

В отличие от облачных аналогов, которые часто предлагают только один или два варианта лицензирования, Trust IAP предоставляет широкий спектр опций, позволяющих выбрать наиболее подходящую модель для вашего бизнеса.

Преимущества гибкого лицензирования Trust IAP:

- Оптимизация затрат: Вы платите только за то, что используете, что позволяет оптимизировать затраты на IT-инфраструктуру.

- Предсказуемый бюджет: Гибкие варианты лицензирования позволяют более точно планировать бюджет и избегать неожиданных расходов.

- Масштабируемость: Trust IAP легко масштабируется для удовлетворения растущих потребностей бизнеса.

- Адаптивность: Гибкие варианты лицензирования позволяют адаптироваться к меняющимся потребностям бизнеса.

Выбор Trust IAP: Гибкость как Стратегическое Преимущество

В заключение, Trust IAP предлагает организациям гибкость, необходимую для успешной работы в современных сложных IT-средах. Он обеспечиваетнадежное управление доступом в мультиоблачных средах, безопасную интеграцию legacy систем и гибкие варианты лицензирования. В то время как облачные аналоги могут предлагать некоторые из этих функций, они часто не обладают той степенью гибкости, которую предоставляет Trust IAP.

Выбирая Trust IAP, вы получаете стратегическое преимущество, позволяющее вам адаптироваться к меняющимся потребностям бизнеса, оптимизировать затраты и повысить безопасность вашей IT-инфраструктуры. Trust IAP - это не просто продукт, это инвестиция в гибкость и устойчивость вашего бизнеса в долгосрочной перспективе.

Часто задаваемые вопросы о Trust IAP и его гибкости

Что такое Trust IAP и для чего он нужен?

Trust IAP (Identity Access Proxy) - это решение, которое обеспечивает безопасный доступ и управление идентификацией в сложных IT-инфраструктурах, включая мультиоблачные среды и устаревшие (legacy) системы. Он помогает организациям централизованно управлять доступом, применять политики безопасности и защищать данные.

Чем Trust IAP отличается от облачных решений IAM?

В отличие от облачных IAM-решений, которые часто ориентированы на конкретную облачную платформу, Trust IAP разработан для работы в гетерогенных средах. Он предоставляет гибкость в управлении идентификацией и доступом в мультиоблачных средах и при интеграции с устаревшими системами, не требуя значительных изменений в инфраструктуре.

Как Trust IAP помогает в управлении идентификацией в мультиоблачных средах?

Trust IAP унифицирует управление идентификацией, интегрируясь с существующими системами, такими как Active Directory и LDAP. Он позволяет применять согласованные политики безопасности ко всем облачным ресурсам, предоставляет централизованную панель мониторинга и обеспечивает безопасный доступ к приложениям в разных облаках.

Каким образом Trust IAP обеспечивает безопасность устаревших (legacy) систем?

Trust IAP действует как обратный прокси, защищая устаревшие системы от внешних угроз, таких как DDoS-атаки и SQL-инъекции. Он обеспечивает безопасный доступ с использованием многофакторной аутентификации и интегрируется с существующими системами аутентификации.

Какие варианты лицензирования предлагает Trust IAP?

Trust IAP предлагает гибкие варианты лицензирования, включая pay-as-you-go (плата за фактическое использование), subscription-based (подписка на набор функций и ресурсов) и perpetual license (бессрочная лицензия). Это позволяет организациям выбрать наиболее подходящую модель, соответствующую их потребностям и бюджету.

Какие преимущества дает гибкое лицензирование Trust IAP?

Гибкое лицензирование позволяет оптимизировать затраты, платя только за используемые ресурсы. Это обеспечивает предсказуемость бюджета, масштабируемость и адаптивность к меняющимся потребностям бизнеса.

Нужно ли вносить изменения в существующую инфраструктуру для развертывания Trust IAP?

В большинстве случаев Trust IAP может быть развернут без внесения каких-либо изменений в существующую инфраструктуру, особенно при интеграции с устаревшими системами. Это позволяет организациям быстро и безопасно внедрить решение.

Как Trust IAP помогает снизить риски безопасности в IT-инфраструктуре?

Trust IAP помогает снизить риски безопасности за счет централизованного управления доступом, применения согласованных политик безопасности, защиты от внешних угроз (особенно для устаревших систем) и мониторинга активности пользователей для выявления аномалий и оперативного реагирования на угрозы.