Архитектура Zero Trust и Trust IAP: Глубокое погружение в движок

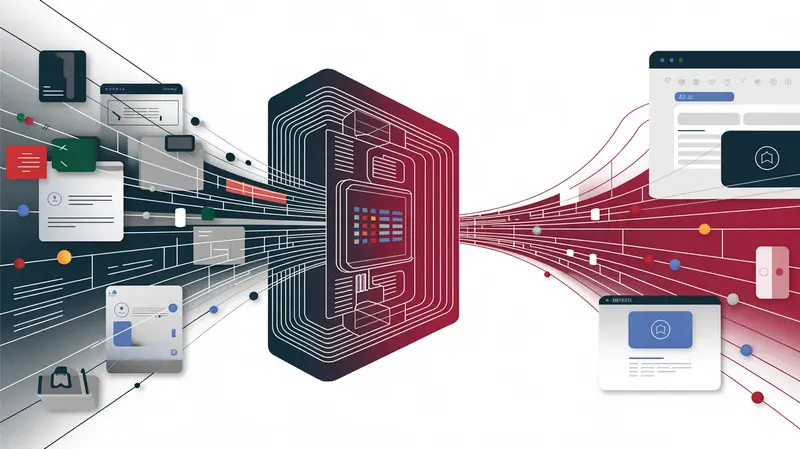

Реализация моделиZero Trust требует комплексного подхода, охватывающего все уровни инфраструктуры.Trust IAP (Identity Aware Proxy) от Trust Tech представляет собой мощный инструмент для построения такой архитектуры, обеспечивая гранулярный контроль доступа и защиту от несанкционированного проникновения. В данной статье мы подробно рассмотрим ключевые компоненты Trust IAP и их роль в реализации принциповZTNA (Zero Trust Network Access), с акцентом на проверку состояния устройства, адаптивные политики доступа и масштабируемость решения.

Обзор Trust IAP

Trust IAP действует как решение, реализующее некоторые компонентыSASE (Secure Access Service Edge), обеспечивая безопасный доступ к приложениям и данным, независимо от местоположения пользователя или устройства. Для получения более детальной информации об архитектуре SASE, можно обратиться копределению Gartner.Его основная функция - выступать в качестве посредника между пользователем и защищаемыми ресурсами, тем самым скрывая внутреннюю инфраструктуру и снижая поверхность атаки. Trust IAP использует расширеннуюMFA (Multi-Factor Authentication) и контекстную проверку для предоставления доступа, основываясь не только на идентификации пользователя, но и на состоянии его устройства, его местоположении и других факторах.

Проверка состояния устройства (Posturing)

Одним из ключевых элементов архитектуры Zero Trust являетсяпроверка состояния устройства. Это означает, что перед предоставлением доступа к ресурсам, Trust IAP должен убедиться, что устройство соответствует определенным требованиям безопасности. Это включает в себя проверку наличия антивирусного ПО, актуальности операционной системы, соответствия политикам шифрования и другим параметрам. Trust IAP реализует проверку состояния устройства следующим образом:

Сбор информации об устройстве

Первым шагом является сбор информации об устройстве. Trust IAP используетспециальные агенты, устанавливаемые на конечных устройствах, для сбора данных о конфигурации, установленном ПО и уровне безопасности. Эти агенты могут собирать следующую информацию:

- Операционная система и ее версия

- Наличие и статус антивирусного ПО

- Наличие и статус firewall

- Включено ли шифрование диска

- Наличие последних обновлений безопасности

- Установленные приложения

- Соответствие политикам парольной защиты

Собранные данные передаются в Trust IAP для дальнейшей обработки и оценки.

Оценка соответствия политикам

Полученная информация сравнивается с заданными политиками безопасности. Эти политики могут быть настроены администратором в соответствии с требованиями организации. Например, можно установить политику, которая требует наличия антивирусного ПО с актуальными базами данных, а также обязательное шифрование диска для устройств, используемых для доступа к определенным ресурсам. Trust IAP оценивает соответствие устройства этим политикам и выставляет оценку.

Действия на основе оценки

В зависимости от оценки соответствия, Trust IAP принимает решение о предоставлении, ограничении или блокировке доступа. Возможны следующие сценарии:

- Полный доступ: Если устройство полностью соответствует политикам безопасности, ему предоставляется полный доступ к запрошенным ресурсам.

- Ограниченный доступ: Если устройство не соответствует некоторым политикам, но не представляет серьезной угрозы, ему может быть предоставлен ограниченный доступ. Например, устройство может быть допущено к просмотру общедоступной информации, но не к изменению конфиденциальных данных.

- Блокировка доступа: Если устройство не соответствует критическим политикам безопасности, ему блокируется доступ ко всем ресурсам. В этом случае пользователю может быть предложено исправить недочеты (например, установить антивирус или обновить операционную систему) и повторить попытку доступа.

- Карантин: В некоторых случаях устройство может быть помещено в карантин, где оно изолируется от основной сети и ему предоставляется доступ только к ресурсам, необходимым для устранения проблем безопасности.

Кроме того, Trust IAP может автоматически предпринимать действия по устранению несоответствий. Например, он может предложить пользователю установить недостающие обновления безопасности или активировать шифрование диска.

Примеры политик безопасности

Для иллюстрации рассмотрим несколько примеров политик безопасности, которые можно реализовать с помощью Trust IAP:

- Политика для доступа к финансовым данным: Требуется наличие антивирусного ПО с актуальными базами данных, включенное шифрование диска, а также соответствие минимальным требованиям к сложности пароля.

- Политика для доступа к электронной почте: Требуется наличие антивирусного ПО и актуальной операционной системы.

- Политика для гостевых устройств: Предоставляется ограниченный доступ к сети Интернет через отдельный VLAN, без доступа к внутренним ресурсам компании.

Данные политики могут быть настроены в соответствии с конкретными потребностями организации и уровнем риска.

Преимущества проверки состояния устройства

Внедрение проверки состояния устройства с помощью Trust IAP дает ряд преимуществ:

- Повышение уровня безопасности: Уменьшение поверхности атаки за счет предотвращения доступа устройств, не соответствующих политикам безопасности.

- Снижение риска заражения вредоносным ПО: Предотвращение распространения вредоносного ПО по сети компании.

- Соответствие требованиям регуляторов: Обеспечение соответствия требованиям регуляторов в области защиты данных.

- Улучшение видимости состояния устройств: Получение информации о состоянии безопасности устройств, используемых для доступа к ресурсам компании.

Адаптивные политики доступа

Адаптивные политики доступа являются ключевым компонентомZero Trust. Они позволяют динамически изменять уровень доступа к ресурсам в зависимости от контекста запроса. Вместо статических правил, которые предоставляют доступ на основе только идентификации пользователя, адаптивные политики учитывают множество факторов, таких как:

Контекстные факторы

- Местоположение пользователя: Откуда пользователь пытается получить доступ (страна, город, сеть компании, публичная сеть Wi-Fi).

- Время суток: В какое время суток осуществляется попытка доступа.

- Тип устройства: С какого устройства осуществляется попытка доступа (ноутбук, смартфон, планшет, неавторизованное устройство).

- Состояние устройства: Соответствует ли устройство политикам безопасности (наличие антивируса, актуальность обновлений, шифрование диска).

- Поведение пользователя: Анализ поведения пользователя на предмет аномалий (например, попытки доступа к ресурсам, к которым он обычно не обращается, или необычно большое количество запросов).

- Чувствительность данных: К каким данным пытается получить доступ пользователь (конфиденциальные финансовые данные, персональные данные, общедоступная информация).

- Уровень доверия к приложению: Насколько безопасно приложение, через которое осуществляется доступ.

Реализация адаптивных политик доступа в Trust IAP

Trust IAP используетмощный механизм анализа контекста для принятия решений о предоставлении доступа. Он интегрируется с различными источниками данных, такими как:

- Системы идентификации и аутентификации: Для получения информации о пользователях и их группах.

- Системы управления мобильными устройствами (MDM): Для получения информации о состоянии устройств.

- Системы SIEM (Security Information and Event Management): Для получения информации о событиях безопасности и аномалиях в поведении пользователей.

- Гео-IP базы данных: Для определения местоположения пользователя по IP-адресу.

- Системы анализа трафика: Для мониторинга сетевой активности и выявления подозрительного поведения.

На основе собранной информации, Trust IAP применяетнастраиваемые правила, которые определяют уровень доступа к ресурсам. Эти правила могут быть очень гранулярными и учитывать множество факторов одновременно.

Примеры адаптивных политик доступа

Рассмотрим несколько примеров адаптивных политик доступа, которые можно реализовать с помощью Trust IAP:

Доступ к финансовым данным:

- Если пользователь находится в сети компании, устройство соответствует политикам безопасности и время суток рабочее, то предоставляется полный доступ.

- Если пользователь находится вне сети компании, устройство соответствует политикам безопасности и время суток рабочее, то требуетсяMFA (Multi-Factor Authentication).

- Если пользователь находится вне сети компании, устройство не соответствует политикам безопасности или время суток нерабочее, то доступ блокируется.

Доступ к электронной почте:

- Если пользователь находится в сети компании, то предоставляется полный доступ.

- Если пользователь находится вне сети компании, то доступ предоставляется только через защищенный VPN-туннель.

- Если пользователь находится в стране с высоким уровнем киберугроз, то доступ блокируется.

Доступ к общедоступной информации:

- Доступ предоставляется всегда, независимо от местоположения пользователя, типа устройства или состояния устройства.

Преимущества адаптивных политик доступа

Внедрение адаптивных политик доступа с помощью Trust IAP дает ряд преимуществ:

- Повышение уровня безопасности: Защита ресурсов от несанкционированного доступа за счет динамического изменения уровня доступа в зависимости от контекста.

- Снижение операционных затрат: Автоматизация процесса управления доступом и сокращение количества ручных операций.

- Улучшение пользовательского опыта: Предоставление пользователям удобного и безопасного доступа к ресурсам, независимо от их местоположения или типа устройства.

- Соответствие требованиям регуляторов: Обеспечение соответствия требованиям регуляторов в области защиты данных.

- Гибкость и масштабируемость: Возможность быстро адаптировать политики доступа к изменяющимся потребностям бизнеса.

Масштабируемость под нагрузкой

В современных реалиях, когда количество пользователей и устройств, получающих доступ к корпоративным ресурсам, постоянно растет,критически важным является обеспечение масштабируемости решенияZTNA. Trust IAP от Trust Tech разработан с учетом требований к высокой производительности и масштабируемости, позволяя организациям обрабатывать большие объемы трафика и поддерживать тысячи одновременных подключений. Для получения конкретных данных о масштабируемости Trust IAP, рекомендуется обратиться кофициальной документации Trust Tech.

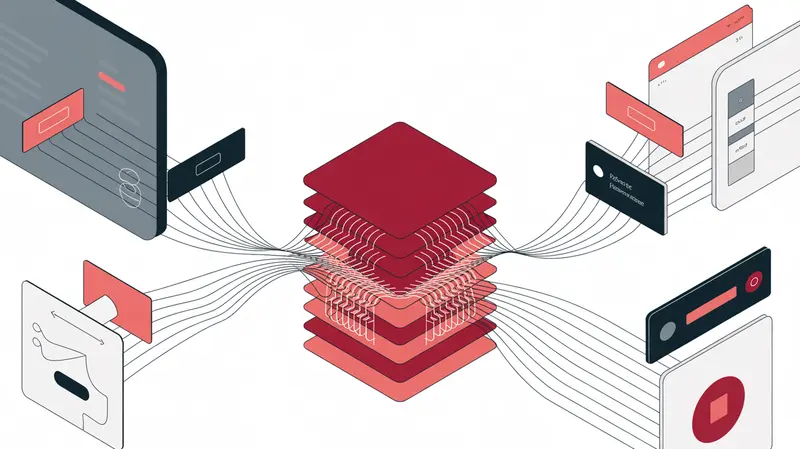

Архитектура Trust IAP для масштабируемости

Trust IAP используетсовременную микросервисную архитектуру, которая позволяет масштабировать отдельные компоненты системы независимо друг от друга. Это означает, что если, например, возрастает нагрузка на модуль аутентификации, то можно увеличить количество экземпляров этого модуля, не затрагивая другие части системы. Основные компоненты Trust IAP, влияющие на масштабируемость:

Identity Provider (IdP) Integration: Trust IAP интегрируется с различнымиIdP (Identity Provider) для аутентификации пользователей.Он поддерживает стандарты, такие какSAML (Security Assertion Markup Language) иOIDC (OpenID Connect), что позволяет использовать существующие системы аутентификации и масштабировать их независимо от Trust IAP. Дополнительную информацию о стандартах SAML и OIDC можно найти, например, насайте Okta.

Policy Enforcement Point (PEP): PEP - это компонент, который принимает решения о предоставлении доступа на основе политик. Trust IAP использует распределенную архитектуру PEP, что позволяет масштабировать этот компонент горизонтально, добавляя новые экземпляры PEP по мере необходимости.

Trust Gateway: Trust Gateway - это компонент, который обеспечивает безопасный доступ к защищаемым ресурсам. Trust IAP используеткластеризацию Trust Gateway, что позволяет распределять нагрузку между несколькими серверами Trust Gateway и обеспечивать высокую доступность решения.

Caching: Trust IAP используетмеханизмы кэширования для снижения нагрузки на серверы аутентификации и авторизации. Кэшируются часто используемые данные, такие как информация о пользователях, группах и политиках.

Механизмы масштабирования

Trust IAP поддерживает различные механизмы масштабирования:

- Вертикальное масштабирование: Увеличение вычислительной мощности существующих серверов (например, увеличение объема оперативной памяти или добавление новых процессоров).

- Горизонтальное масштабирование: Добавление новых серверов в кластер.

- Автоматическое масштабирование: Автоматическое добавление или удаление серверов в зависимости от текущей нагрузки. Это позволяет Trust IAPдинамически адаптироваться к изменяющимся потребностям и обеспечивать оптимальную производительность.

Оптимизация производительности

Помимо масштабируемости, Trust IAP также предоставляет возможности для оптимизации производительности:

- Настройка политик: Оптимизация политик доступа позволяет снизить нагрузку на систему авторизации.

- Кэширование: Использование кэширования позволяет снизить нагрузку на серверы аутентификации и авторизации.

- Сжатие трафика: Использование сжатия трафика позволяет снизить нагрузку на сетевые каналы.

- Географическое распределение: размещение компонентов Trust IAP в разных географических регионах позволяет снизить задержки и улучшить пользовательский опыт.

Преимущества масштабируемости Trust IAP

Обеспечение масштабируемости с помощью Trust IAP дает ряд преимуществ:

- Поддержка больших объемов трафика: Trust IAP способен обрабатывать большие объемы трафика и поддерживать тысячи одновременных подключений.

- Высокая доступность: Trust IAP обеспечивает высокую доступность решения за счет кластеризации и автоматического переключения на резервные серверы в случае сбоя.

- Гибкость и адаптивность: Trust IAP может динамически адаптироваться к изменяющимся потребностям и обеспечивать оптимальную производительность.

- Снижение операционных затрат: Автоматическое масштабирование позволяет снизить операционные затраты за счет оптимизации использования ресурсов.

- Защита инвестиций: Масштабируемость Trust IAP позволяет организациям защитить свои инвестиции в инфраструктуру, обеспечивая возможность ее дальнейшего расширения по мере роста бизнеса.

В заключение, Trust IAP от Trust Tech представляет собой мощное и масштабируемое решение для реализации архитектуры Zero Trust. Благодаря проверке состояния устройства, адаптивным политикам доступа и масштабируемой архитектуре, Trust IAP обеспечивает высокий уровень безопасности и удобство использования для пользователей.

Часто задаваемые вопросы об Trust IAP и архитектуре Zero Trust

Что такое Trust IAP и какую роль он играет в архитектуре Zero Trust?

Trust IAP (Identity Aware Proxy) от Trust Tech - это инструмент для построения архитектуры Zero Trust, обеспечивающий гранулярный контроль доступа и защиту от несанкционированного проникновения. Он действует как посредник между пользователем и защищаемыми ресурсами, скрывая внутреннюю инфраструктуру и снижая поверхность атаки.

Что такое проверка состояния устройства и как Trust IAP ее реализует?

Проверка состояния устройства - это процесс проверки соответствия устройства определенным требованиям безопасности перед предоставлением доступа к ресурсам. Trust IAP использует специальные агенты для сбора информации об устройстве (ОС, антивирус, шифрование и т.д.), оценивает соответствие политикам и принимает решение о предоставлении, ограничении или блокировке доступа.

Какие контекстные факторы учитываются при реализации адаптивных политик доступа в Trust IAP?

Адаптивные политики доступа в Trust IAP учитывают множество контекстных факторов, таких как: местоположение пользователя, время суток, тип и состояние устройства, поведение пользователя, чувствительность данных и уровень доверия к приложению.

Какие преимущества предоставляет внедрение адаптивных политик доступа с использованием Trust IAP?

Внедрение адаптивных политик доступа с Trust IAP повышает уровень безопасности, снижает операционные затраты, улучшает пользовательский опыт, обеспечивает соответствие требованиям регуляторов, а также предоставляет гибкость и масштабируемость.

Что такое Identity Provider (IdP) и как Trust IAP интегрируется с ними?

Identity Provider (IdP) - это поставщик удостоверений для аутентификации пользователей. Trust IAP интегрируется с различными IdP, поддерживая стандарты, такие как SAML и OIDC, что позволяет использовать существующие системы аутентификации.

Какие механизмы масштабирования поддерживает Trust IAP?

Trust IAP поддерживает вертикальное масштабирование (увеличение мощности серверов), горизонтальное масштабирование (добавление новых серверов) и автоматическое масштабирование (динамическое добавление/удаление серверов в зависимости от нагрузки).

Какие компоненты архитектуры Trust IAP влияют на масштабируемость?

На масштабируемость Trust IAP влияют следующие компоненты: интеграция с Identity Provider (IdP), Policy Enforcement Point (PEP), Trust Gateway и механизмы кэширования.

Какие преимущества предоставляет масштабируемость Trust IAP?

Масштабируемость Trust IAP обеспечивает поддержку больших объемов трафика, высокую доступность, гибкость и адаптивность, снижение операционных затрат и защиту инвестиций в инфраструктуру.