Эволюция Zero Trust: Сравнение подхода Trust Tech и модели BeyondCorp

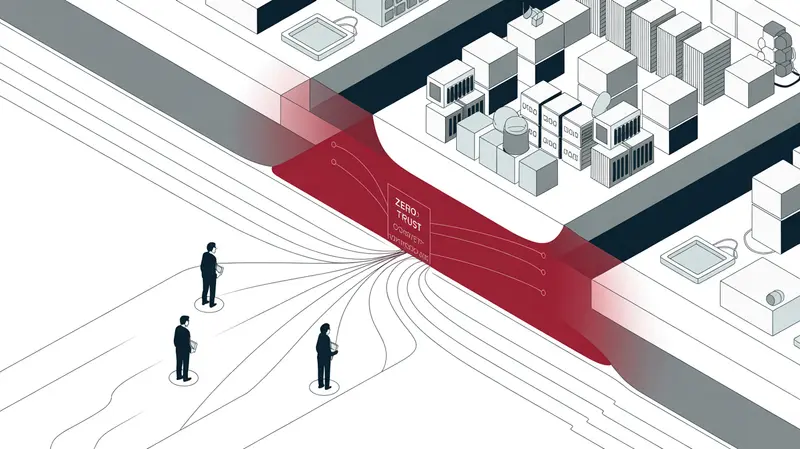

АрхитектурыZero Trust стали неотъемлемой частью современной стратегииинформационной безопасности, предлагая радикальный отход от традиционных моделей, основанных на периметре. Вместо слепой веры во все, что находится внутри сети, Zero Trust предполагает, что ни один пользователь или устройство не является доверенным по умолчанию - как внутри, так и снаружи. В этой статье мы подробно рассмотрим два заметных подхода к реализации Zero Trust: решения, предлагаемыеTrust Tech, и модельBeyondCorp, разработанная Google. Мы проанализируем их ключевые различия и сходства, сосредоточив внимание на таких аспектах, как сложность развертывания, требования к инфраструктуре и адаптивность к специфическим требованиям информационной безопасности.

Сложность развертывания «с нуля»

Развертывание Zero Trust - это сложный процесс, требующий значительных усилий по планированию, внедрению и интеграции. Сложность может сильно варьироваться в зависимости от зрелости существующей инфраструктуры, размера организации и конкретных выбранных решений.

Trust Tech: Постепенная интеграция

ПодходTrust Tech ориентирован на постепенную интеграцию принципов Zero Trust в существующую инфраструктуру. Это означает, что организации могут начать с небольших пилотных проектов, постепенно расширяя охват и функциональность.Такая стратегия позволяет снизить риски, связанные с масштабными развертываниями, и дает возможность организациям адаптироваться к изменениям по мере развития проекта.

- Модульность: Решения Trust Tech часто построены на модульной основе, что позволяет организациям выбирать и внедрять только те компоненты, которые им необходимы на данном этапе.

- Интеграция: Trust Tech уделяет большое внимание интеграции с существующими системами, такими как SIEM, IAM и решения для защиты конечных точек. Это упрощает процесс внедрения и позволяет организациям использовать существующие инвестиции в ИТ.

- Консалтинг: Trust Tech предлагает консультационные услуги, помогающие организациям оценить свою готовность к Zero Trust, спланировать стратегию внедрения и выбрать оптимальные решения.

BeyondCorp: Полная перестройка

МодельBeyondCorp, напротив, требует более радикального подхода. Она предполагает полную перестройку существующей инфраструктуры и рабочих процессов. Это может быть сложным и дорогостоящим процессом, особенно для крупных и сложных организаций.

- Переосмысление: BeyondCorp требует переосмысления традиционных принципов сетевой безопасности. Вместо защиты периметра, BeyondCorp фокусируется на защите отдельных ресурсов.

- Унификация: BeyondCorp требует унификации систем аутентификации и авторизации. Все пользователи и устройства должны быть идентифицированы и аутентифицированы перед получением доступа к ресурсам.

- Разработка: BeyondCorp часто требует разработки собственных инструментов и решений для реализации принципов Zero Trust. Google создала множество собственных инструментов для поддержки своей модели BeyondCorp, и некоторые из них были выпущены как проекты с открытым исходным кодом или коммерческие продукты.

Сравнение сложности

С точки зрения сложности развертывания «с нуля», подход Trust Tech, безусловно, является более простым и менее рискованным. Он позволяет организациям постепенно внедрять принципы Zero Trust, адаптируясь к изменениям и используя существующие инвестиции в ИТ. BeyondCorp, напротив, требует более радикального подхода и может быть сложным и дорогостоящим в реализации, особенно для крупных организаций с устаревшей инфраструктурой.

Требования к инфраструктуре

Внедрение Zero Trust оказывает существенное влияние на инфраструктуру организации. Разные подходы предъявляют разные требования к аппаратным и программным компонентам, сетям и процессам.

Trust Tech: Адаптация к существующей инфраструктуре

Trust Tech стремится минимизировать влияние на существующую инфраструктуру. Решения Trust Tech часто могут быть развернуты поверх существующей инфраструктуры, не требуя значительных изменений или замены оборудования.

- Поддержка различных платформ: Решения Trust Tech поддерживают широкий спектр платформ и операционных систем, что позволяет организациям развертывать их в гетерогенных средах.

- Виртуализация и контейнеризация: Trust Tech активно использует технологии виртуализации и контейнеризации, такие как Docker и Kubernetes, для упрощения развертывания и управления решениями.

- Минимальные требования к оборудованию: Решения Trust Tech обычно не предъявляют высоких требований к оборудованию, что позволяет организациям использовать существующие ресурсы.

BeyondCorp: Новая инфраструктура

BeyondCorp, напротив, может потребовать значительных изменений в инфраструктуре. Модель BeyondCorp предполагает, что все ресурсы должны быть доступны через интернет, а не через внутреннюю сеть. Это требует развертывания новых сетевых компонентов, таких как reverse-proxy и identity-aware proxy.

- Микросегментация: BeyondCorp требует микросегментации сети, чтобы ограничить доступ к ресурсам только авторизованным пользователям и устройствам.

- Identity-Aware Proxy: BeyondCorp использует Identity-Aware Proxy (IAP) для проверки идентификации пользователей и устройств перед предоставлением доступа к ресурсам.

- Шифрование: BeyondCorp требует шифрования всех данных, как в покое, так и при передаче.

Сравнение требований к инфраструктуре

С точки зрения требований к инфраструктуре, решения Trust Tech являются более гибкими и менее требовательными. Они позволяют организациям постепенно внедрять принципы Zero Trust, минимизируя влияние на существующую инфраструктуру. BeyondCorp, напротив, может потребовать значительных изменений в инфраструктуре, что может быть сложным и дорогостоящим.

Адаптивность под специфические требования ИБ

Каждая организация имеет свои уникальные требования к информационной безопасности, обусловленные отраслевыми нормами, регуляторными требованиями и специфическими рисками. Важно, чтобы решения Zero Trust были достаточно адаптивными, чтобы соответствовать этим требованиям.

Trust Tech: Настройка и кастомизация

Trust Tech предлагает широкие возможности для настройки и кастомизации решений Zero Trust. Это позволяет организациям адаптировать решения к своим специфическим требованиям и потребностям.

- Настраиваемые политики: Trust Tech позволяет организациям определять настраиваемые политики доступа, основанные на ролях, атрибутах и контексте.

- Интеграция с SIEM: Trust Tech интегрируется с SIEM-системами, что позволяет организациям отслеживать и анализировать события безопасности.

- Поддержка стандартов: Trust Tech поддерживает различные стандарты информационной безопасности, такие как NIST, ISO и GDPR.

BeyondCorp: Жесткая структура

МодельBeyondCorp, напротив, является более жесткой и менее гибкой. Она предполагает, что все организации должны следовать одним и тем же принципам и практикам. Это может быть проблематично для организаций с уникальными требованиями к информационной безопасности.

- Единые правила: BeyondCorp предполагает, что все ресурсы должны быть защищены в соответствии с едиными правилами и политиками.

- Ограниченная кастомизация: BeyondCorp предоставляет ограниченные возможности для кастомизации и адаптации к специфическим требованиям.

- Зависимость от Google: BeyondCorp тесно связана с инфраструктурой и технологиями Google, что может ограничить возможности организаций, не использующих продукты Google.

Сравнение адаптивности

С точки зрения адаптивности, решения Trust Tech являются более гибкими и настраиваемыми. Они позволяют организациям адаптировать решения к своим специфическим требованиям и потребностям. BeyondCorp, напротив, является более жесткой и менее гибкой, что может быть проблематично для организаций с уникальными требованиями к информационной безопасности.

Итоги

В заключение, как решения Trust Tech, так и модель BeyondCorp представляют собой ценные подходы к реализации Zero Trust. Выбор между ними зависит от конкретных потребностей и возможностей организации.

- Если организация ищет гибкое и адаптивное решение, которое можно постепенно интегрировать в существующую инфраструктуру, то решения Trust Tech могут быть более подходящим выбором.

- Если организация готова к радикальной перестройке своей инфраструктуры и рабочих процессов и имеет ресурсы для реализации сложного проекта, то модель BeyondCorp может быть жизнеспособным вариантом.

В конечном счете, успешное внедрение Zero Trust требует тщательного планирования, глубокого понимания принципов и практик безопасности и готовности к изменениям. Независимо от выбранного подхода, организации должны помнить, что Zero Trust - это не продукт, а процесс, требующий постоянного мониторинга, адаптации и совершенствования.

Часто задаваемые вопросы об эволюции Zero Trust: Сравнение подхода Trust Tech и модели BeyondCorp

Что такое Zero Trust и почему это важно?

Zero Trust - это стратегия кибербезопасности, которая предполагает, что ни один пользователь или устройство не является доверенным по умолчанию, как внутри, так и снаружи сети. Это важно, потому что традиционные модели безопасности, основанные на периметре, больше не эффективны в современных условиях, когда ресурсы находятся за пределами корпоративной сети.

В чем разница между подходом Trust Tech и моделью BeyondCorp в контексте Zero Trust?

Trust Tech предлагает постепенную интеграцию принципов Zero Trust в существующую инфраструктуру, с акцентом на модульность и интеграцию с существующими системами. BeyondCorp требует полной перестройки инфраструктуры и рабочих процессов, фокусируясь на защите отдельных ресурсов, а не периметра.

Какой подход сложнее в развертывании с нуля: Trust Tech или BeyondCorp?

Подход Trust Tech обычно проще и менее рискован в развертывании с нуля. Он позволяет организациям постепенно внедрять принципы Zero Trust, адаптируясь к изменениям и используя существующие IT-инвестиции. BeyondCorp требует более радикального подхода и может быть сложным и дорогостоящим, особенно для крупных организаций.

Какие требования к инфраструктуре предъявляют решения Trust Tech?

Trust Tech стремится минимизировать влияние на существующую инфраструктуру. Решения часто могут быть развернуты поверх существующей инфраструктуры, поддерживают различные платформы и операционные системы, активно используют виртуализацию и контейнеризацию и обычно не предъявляют высоких требований к оборудованию.

Какие требования к инфраструктуре предъявляет модель BeyondCorp?

BeyondCorp может потребовать значительных изменений в инфраструктуре. Модель предполагает, что все ресурсы должны быть доступны через интернет, требует развертывания новых сетевых компонентов, микросегментацию сети, использование Identity-Aware Proxy (IAP) и шифрование всех данных.

Насколько адаптивны решения Trust Tech к специфическим требованиям информационной безопасности?

Trust Tech предлагает широкие возможности для настройки и кастомизации решений Zero Trust. Это позволяет организациям адаптировать решения к своим специфическим требованиям и потребностям, определять настраиваемые политики доступа, интегрироваться с SIEM-системами и поддерживать различные стандарты информационной безопасности.

Насколько адаптивна модель BeyondCorp к специфическим требованиям информационной безопасности?

Модель BeyondCorp является более жесткой и менее гибкой. Она предполагает, что все организации должны следовать одним и тем же принципам и практикам, что может быть проблематично для организаций с уникальными требованиями к информационной безопасности. Предоставляет ограниченные возможности для кастомизации и адаптации и тесно связана с инфраструктурой и технологиями Google.

Какой подход к Zero Trust лучше выбрать: Trust Tech или BeyondCorp?

Выбор между Trust Tech и BeyondCorp зависит от конкретных потребностей и возможностей организации. Если организация ищет гибкое и адаптивное решение, которое можно постепенно интегрировать, то Trust Tech может быть более подходящим. Если организация готова к радикальной перестройке инфраструктуры и рабочих процессов, то BeyondCorp может быть жизнеспособным вариантом.